Kontrola dostępu w praktyce: Jak skutecznie zabezpieczyć swoją firmę przed niepowołanymi osobami?

Jakie systemy kontroli dostępu zapewnią najlepszą ochronę Twojej firmy?

Zintegrowane systemy zabezpieczeń

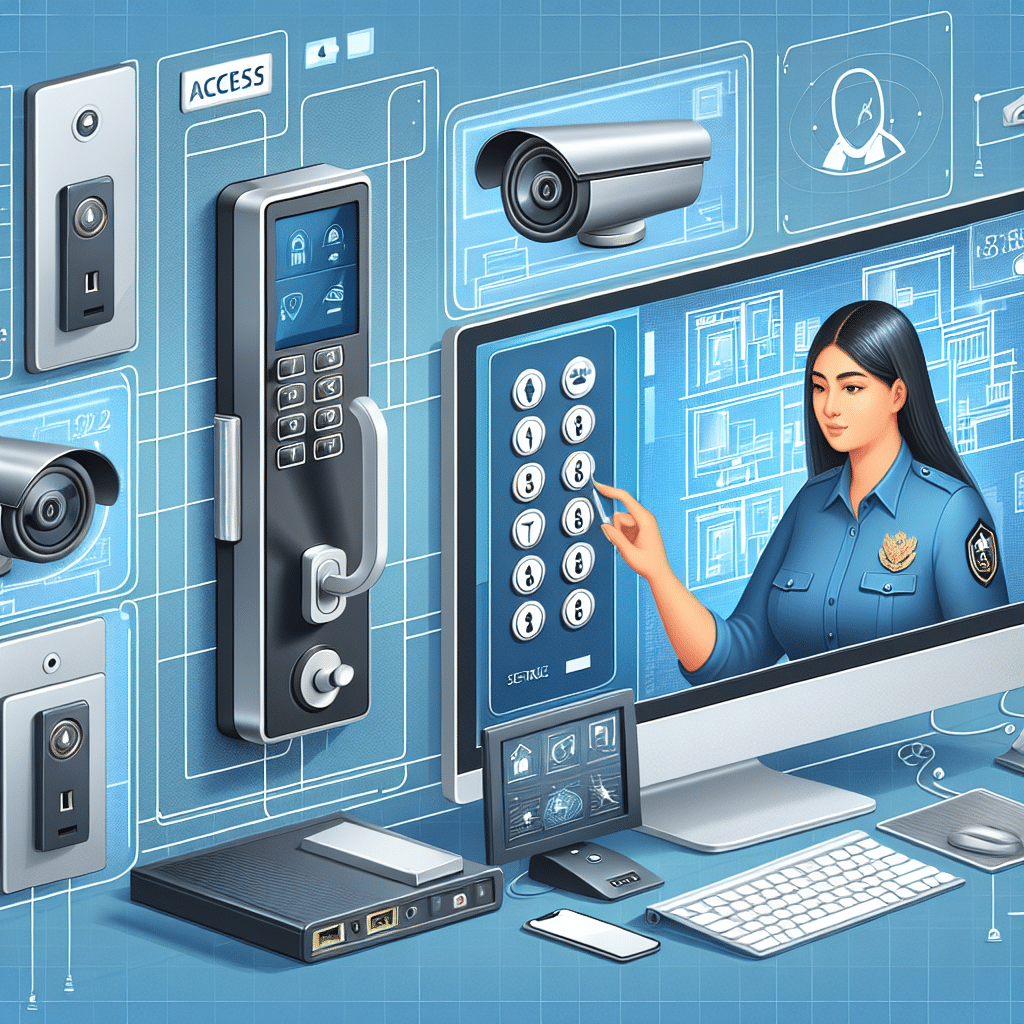

Efektywna ochrona przed dostępem niepowołanych osób wymaga zastosowania zaawansowanych technologii i zintegrowania różnych systemów zabezpieczeń. W praktyce sprawdza się połączenie kontroli dostępu bazującej na elektronicznych czytnikach kart, biometrycznych systemach rozpoznawania twarzy lub odcisków palców oraz kodach dostępu wpisywanych na klawiaturach numerycznych. Zintegrowany system nie tylko zwiększa poziom bezpieczeństwa, ale także oferuje lepszą kontrolę nad przepływem osób i dokładniejsze monitorowanie dostępnych danych o wejściach i wyjściach.

Zarządzanie dostępem oparte na chmurze

Obecnie dużym zainteresowaniem cieszą się rozwiązania oparte na chmurze, które umożli

Dlaczego nowoczesna kontrola dostępu jest kluczowa dla bezpieczeństwa przedsiębiorstwa?

Ochrona danych i zasobów firmowych

Nowoczesne systemy kontroli dostępu odgrywają niezmiernie ważną rolę w ochronie poufnych danych i zasobów przedsiębiorstwa. Poprzez zaawansowane protokoły uwierzytelnienia, takie jak karty dostępu, biometria czy kody pin, przedsiębiorstwa mogą skutecznie zapobiec dostępowi niepowołanych osób do kluczowych obszarów ich działalności. Jest to szczególnie istotne w kontekście wzrostu zagrożeń cybernetycznych, gdzie integralność i poufność informacji są najwyższym priorytetem.

Zapewnienie ciągłości pracy i ograniczenie ryzyka

Zapewnienie ciągłości działania to kolejny aspekt, dla którego nowoczesna kontrola dostępu jest kluczowa. Odpowiednio skonfigu

Sposoby integracji kontroli dostępu z innymi systemami zabezpieczeń w firmie

Harmonijna współpraca systemów zabezpieczeń dla maksymalnej ochrony

W celu zapewnienia kompleksowej ochrony, kluczowym aspektem jest integracja systemów kontroli dostępu z innymi elementami zabezpieczeń. Dzięki synergii monitoringu wizyjnego, alarmów czy nawet systemów przeciwpożarowych, zabezpieczenia firmy stają się bardziej spójne i efektywne. Na przykład, połączenie systemu kontroli dostępu z kamerami CCTV umożliwia weryfikację tożsamości osób wchodzących czy opuszczających obiekt, a także nagrywanie zdarzeń związanych z nieautoryzowanym dostępem.

Zastosowanie inteligentnych urządzeń w procesie zabezpieczeń

Dynamiczny rozwój technologiczny sprawia, że inteligentne urządzenia, takie jak czytniki biometrycz

Praktyczne porady dotyczące wyboru i implementacji systemów kontroli dostępu

Analiza potrzeb bezpieczeństwa przed wyborem systemu

Zanim zdecydujesz się na konkretny system kontroli dostępu, przeprowadź szczegółową analizę potrzeb bezpieczeństwa Twojej firmy. Rozważ nie tylko rozmiar obiektu, ale także charakter wykonywanej działalności i sensytywność znajdujących się tam danych. Pamiętaj, że system powinien się scalać z już istniejącymi procedurami bezpieczeństwa, tworząc spójną całość.

Wybór technologii dostosowanej do specyfiki firmy

Technologie biometryczne, takie jak czytniki linii papilarnych czy skanery siatkówki oka, oferują wysoki poziom bezpieczeństwa, ale mogą być również kosztowne i nadmierne dla małych przedsiębior

Najczęstsze błędy przy wdrażaniu kontroli dostępu i jak ich unikać

Ocena potrzeb bezpieczeństwa firmy

Nieadekwatna ocena zagrożeń jest podstawowym błędem na etapie planowania systemu kontroli dostępu. Aby go unikać, przeprowadź szczegółową analizę ryzyka, zidentyfikuj obszary krytyczne oraz zasoby wymagające najwyższej ochrony. Wartościowa ocena powinna uwzględniać zarówno zagrożenia wewnętrzne, jak i zewnętrzne, a rezultaty tej analizy posłużą do stworzenia spersonalizowanego planu zabezpieczeń.

Wybór odpowiednich technologii

Decydując się na konkretny system, często zapomina się o jego skalowalności i możliwości integracji z innymi systemami bezpieczeństwa. Zwróć uwag

Dowiedz się, jak skutecznie zabezpieczyć swoją firmę przed niepowołanymi osobami poprzez kontrolę dostępu – sprawdź artykuł i zdobądź przydatne wskazówki! Kliknij tutaj: https://www.properguard.com.pl/oferta/kontrola-dostepu/.